- เข้าร่วม

- 1 มิถุนายน 2011

- ข้อความ

- 10,915

- คะแนนปฏิกิริยา

- 0

- คะแนน

- 0

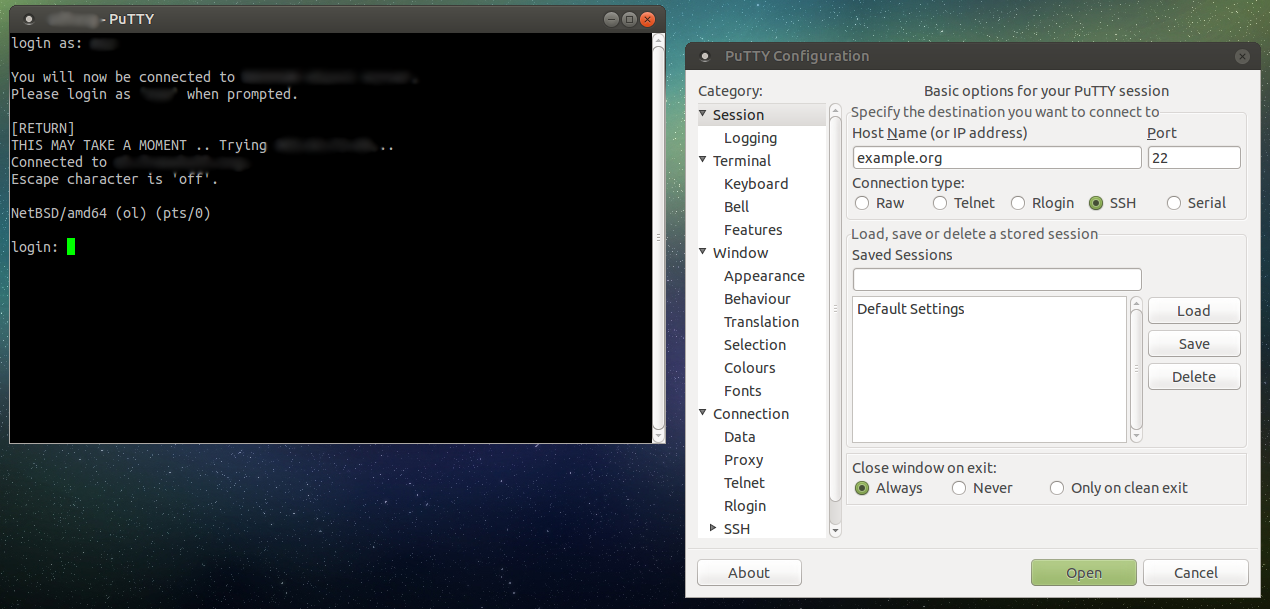

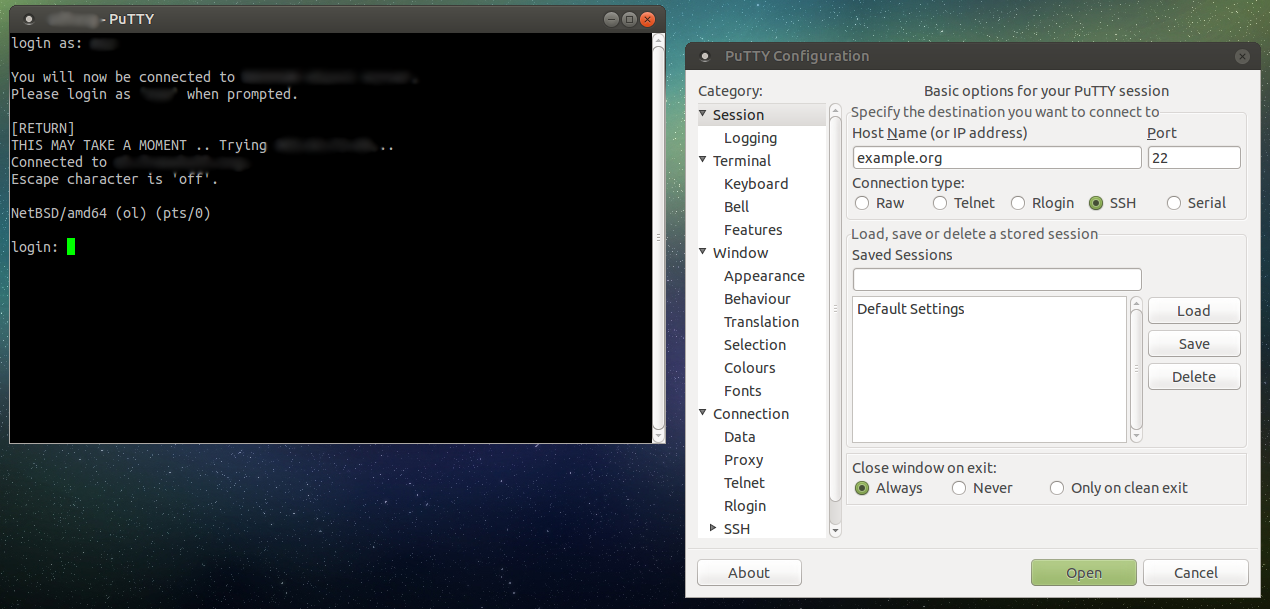

PuTTY แจ้งเตือนช่องโหว่ CVE-2024-31497 ที่ถูกค้นพบโดยทีมวิจัยจาก Ruhr University Bochum เกิดจากความผิดพลาดในการสร้างค่าสุ่มประจำข้อความ หรือ nonce จนทำให้ค่าสุ่มไม่สมบูรณ์และคนร้ายคาดเดากุญแจลับได้หากเห็นข้อความที่เซ็นไปแล้วมากพอ โดยทั่วไปประมาณ 60 ข้อความ

ช่องโหว่นี้เกิดจาก PuTTY พัฒนามาก่อนที่วินโดวส์จะมีระบบสุ่มค่าอย่างปลอดภัยทำให้ต้องสร้างกระบวนการสุ่มขึ้นมาใช้งานเอง PuTTY อาศัยการแฮชข้อความด้วย SHA512 แล้ว mod q ให้เหลือค่าประมาณ 160 บิต แต่หากใช้ NIST P521 ค่าที่ได้ 9 บิตสูงสุดกลับเป็น 0 เสมอ ทำให้ค่า nonce อ่อนแอลงมาก เปิดทางให้แฮกเกอร์ที่มองเห็นข้อความที่เซ็น (เช่น แพ็กเก็ตเริ่มต้นการเชื่อมต่อ SSH) เพียงประมาณ 60 ข้อความ ก็จะกู้คืนกุญแจลับออกมาได้

PuTTY ออกเวอร์ชั่น 0.81 เปลี่ยนการอิมพลีเมนต์ไปใช้วิธีมาตรฐาน RFC 6979 แต่หากมีใครใช้กุญแจก่อนหน้านี้ก็มีความเสี่ยงกุญแจหลุดอยู่ดี แต่ช่องโหว่นี้ไม่กระทบคนใช้กุญแจ EdDSA หรือ Ed25519 แต่อย่างใด ส่วนเวอร์ชั่นที่ได้รับผลกระทบทนนั้นไล่มาตั้งแต่ 0.68 (ออกปี 2017) จนถึง 0.80

ที่มา - PuTTY

Topics:

PuTTY

Security Patch

อ่านต่อ...

ช่องโหว่นี้เกิดจาก PuTTY พัฒนามาก่อนที่วินโดวส์จะมีระบบสุ่มค่าอย่างปลอดภัยทำให้ต้องสร้างกระบวนการสุ่มขึ้นมาใช้งานเอง PuTTY อาศัยการแฮชข้อความด้วย SHA512 แล้ว mod q ให้เหลือค่าประมาณ 160 บิต แต่หากใช้ NIST P521 ค่าที่ได้ 9 บิตสูงสุดกลับเป็น 0 เสมอ ทำให้ค่า nonce อ่อนแอลงมาก เปิดทางให้แฮกเกอร์ที่มองเห็นข้อความที่เซ็น (เช่น แพ็กเก็ตเริ่มต้นการเชื่อมต่อ SSH) เพียงประมาณ 60 ข้อความ ก็จะกู้คืนกุญแจลับออกมาได้

PuTTY ออกเวอร์ชั่น 0.81 เปลี่ยนการอิมพลีเมนต์ไปใช้วิธีมาตรฐาน RFC 6979 แต่หากมีใครใช้กุญแจก่อนหน้านี้ก็มีความเสี่ยงกุญแจหลุดอยู่ดี แต่ช่องโหว่นี้ไม่กระทบคนใช้กุญแจ EdDSA หรือ Ed25519 แต่อย่างใด ส่วนเวอร์ชั่นที่ได้รับผลกระทบทนนั้นไล่มาตั้งแต่ 0.68 (ออกปี 2017) จนถึง 0.80

ที่มา - PuTTY

Topics:

PuTTY

Security Patch

อ่านต่อ...